Как защититься от вредоносного ПО

В условиях, когда вредоносное ПО становится все более совершенными, а мы все больше своих личных данных храним в Интернете, угроза того, что вредоносные программы украдут нашу конфиденциальную информацию и используют ее в мошеннических целях, никогда не еще была более реальной.

Есть несколько способов защитить себя. Следуйте приведенным ниже рекомендациям; они помогут предотвратить заражение ваших устройств вредоносными программами и не дать им возможности получить доступ к вашей личной информации.

Используйте антивирусную защиту

Обеспечьте безопасность своего устройства с помощью Kaspersky Anti-Virus. Наше передовое защитное решение автоматически проверяет ваш компьютер на наличие угроз. Если ваша система окажется зараженной вредоносным ПО, наша технология удалит его с вашего устройства и сообщит вам об этом.

Установите защитное решение на ваш смартфон

Для максимальной защиты смартфона мы рекомендуем Kaspersky Antivirus для Android или Kaspersky Security Cloud для iOS, если вы пользователь iPhone.

Скачивайте приложения только с доверенных сайтов

Чтобы снизить риск заражения вредоносным ПО, скачивайте приложения, программное обеспечение или мультимедийные файлы только с доверенных сайтов. Пользуйтесь Google Play Store на Android или App Store для iPhone. Помните: загружая файлы или приложения с незнакомых сайтов, вы, скорее всего, загрузите и вредоносное ПО, даже не подозревая об этом.

Проверяйте описания разработчиков

Сигналом тревоги для вас должны стать только положительные отзывы о приложении или программе: как правило, в настоящих отзывах отмечаются как положительные, так и отрицательные аспекты приложения.

Проверяйте запрашиваемые разрешения

Посмотрите, какие разрешения требует от вас приложение или программное обеспечение. Запрашиваемые разрешения кажутся вам разумными? Если вы считаете, что запрашиваемые разрешения не являются необходимым для работы приложения или программы, будьте осторожны – не скачивайте приложение или удалите его, если вы его уже установили.

Не нажимайте на непроверенные ссылки

Не нажимайте на непроверенные ссылки в спам-рассылках, сообщениях или на подозрительно выглядящих веб-сайтах. Нажатие на зараженную ссылку может автоматически запустить загрузку вредоносного ПО.

Помните, что ваш банк никогда не попросит вас отправить им ваше имя пользователя и пароль по электронной почте. Если вы получили письмо с подобной просьбой, не открывайте его, не передавайте свою информацию (даже если это письмо выглядит легитимным) и немедленно свяжитесь с банком, чтобы перепроверить информацию.

Регулярно обновляйте операционную систему и приложения

Регулярное обновление операционной системы важно для защиты от вредоносных программ. Это означает, что ваше устройство использует последние обновления безопасности

Важно так же регулярно обновлять приложения на ваших устройствах. Это позволяет разработчику приложения или программного обеспечения исправлять любые обновления безопасности, чтобы защитить ваши устройства и данные

Не игнорируйте это правило: хакеры и вредоносные программы как раз и рассчитывают на то, что вы не обновите свои приложения, и тем самым дадите им возможность использовать лазейки в программном обеспечении для получения доступа к вашим устройствам.

Никогда не пользуйтесь чужими USB-устройствами

Никогда не вставляйте чужое USB-устройство в свой ноутбук или настольный компьютер – оно может быть заражено вредоносным ПО.

Основные методы защиты от компьютерных вирусов

Основные методы защиты от разных видов компьютерных вирусов

Программные методы защиты от компьютерных вирусов

- Kaspersky Anti-Virus – софт создан на базе проактивных и облачных антивирусных технологий. Программа обезопасит ПК от новых, еще неизведанных угроз. Поддержание базового уровня защиты осуществляется в режиме реального времени.

- Dr.Web – популярная программа, созданная российскими программистами. Отличается от аналогов эффективным эвристическим анализатором, который увеличивает вероятность обнаружения неизвестных вирусов. В софт интегрированы компоненты превентивной защиты. Они автоматически блокируют критические изменения файлов операционной системы.

- ESET NOD32 – в новых версиях программы улучшенный эвристический анализ объединен с технологией облачной защиты. Реализована поддержка автоматического сканирования операционной системы компьютера. Можно откатить установленные обновления.

- Avast Pro – система высокоэффективной защиты, созданная на базе технологии Nitro, которая снижает уровень нагрузки на операционную систему, поэтому высокая производительность PC сохраняется. Avast предлагает комплексное решение для защиты от компьютерных вирусов.

Профилактические методы защиты от компьютерных вирусов

- не кликайте по всплывающим рекламным баннерам;

- сначала сканируйте вложения писем, присланных на e-mail, а только потом открывайте их;

- откажитесь от инсталляции ПО от непроверенных разработчиков;

- не отключайте системные средства защиты от вирусов;

- установите на ПК антивирус;

- будьте аккуратны с чужими USB-накопителями, велика вероятность их заражения;

- обязательно сканируйте файлы, которые вы планируете загрузить, на наличие вирусов.

Резервное копирование компьютерной памяти

Windows 10

- Зайдите в «Панель управления».

- Выберите место хранение резервной копии, желательно флэшку или сетевую папку.

- Активируйте опцию «Включить».

- По умолчанию backup создается каждый час, но эту настройку можно изменить.

- Инструмент «История файлов» позволяет копировать: «Рабочий стол», папку «Windows», «Избранное», а также все директории раздела «Документы».

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Вред компьютера

Независимо от того, требуется ли компьютер для написания отчетов, подготовки к экзаменам или же просто для того, чтобы отдохнуть за интересной игрой — злоупотребление временем, проведенным у монитора, может пагубно отразиться на качестве жизни в целом.

Опасности преренапряжения организма при работе за компьютером

Опасности преренапряжения организма при работе за компьютером

Вред от этих современных устройств заключается в следующем:

- Излишняя яркость, пусть и невидимое, но все же неизбежное мерцание изображения и блики на стекле мониторов заставляют глаза излишне напрягаться. От этого мышцы хрусталика перенапрягаются, зрение понемногу начинает падать, появляется синдром»усталых и сухих глаз». Всё это чревато в дальнейшем такими опасными заболеваниями как катаракта.

- Длительное напряжение глазных мышц при работе на компьютере, а также частая смена изображений нередко приводит к переутомлению, головным болям и бессоннице.

- От переизбытка данных, различной информации происходит перевозбуждение голового мозга. Устают зрительные центры в коре головного мозга.

- Во время долгой работы в сидячем положении происходит неравномерное распределение нагрузки на мышцы спины и межпозвонковые диски, что может спровоцировать сколиоз у подростков, а у взрослых – остеохондроз, сильнейшие головные боли и даже невралгии.

- Однообразные движения пальцами и кистями рук при работе на клавиатуре приводят к состоянию, известному как тоннельный синдром запястья: сильные болевые ощущения, онемение и покалывание кистей рук и пальцев, затрудненные движения и отечность.

- Длительное сидение за компьютером приводит к гиподинамии, которая выражается в бессоннице, апатии, общей вялости, рассеянности и сильном снижении иммунитета.

- Еще одной распространенной проблемой для работающих за компьютером является геморрой, вызванный застоем крови в области органов таза и излишней нагрузкой на вены.

- Чрезмерное использование интернета для общения и развлечений приводит к сильной зависимости. Виртуальная жизнь понемногу замещает реальную, общение с близкими и друзьями интересует все меньше, а привычные ценности и стремления постепенно утрачивают смысл.

- Бесконтрольный доступ к компьютеру опасен и для детей: наличие в интернете большого количества неприемлемой (нецензурная брань, порнографическое содержание и т.п.) для них информации может привести к серьезным последствиям – различным эмоциональным психическим отклонениям и т.д.

Сидячая работа приводит к проблемам с осанкой

Сидячая работа приводит к проблемам с осанкой

Негативное влияние компьютеров и ноутбуков на физическое здоровье и психику очевидно. Однако если при работе с ними придерживаться определенных правил, их вред можно свести к минимуму.

Польза

Сервис по ремонту компьютеров

Любые вопросы по услугам всегда можно уточнить позвонив нам.

При попадании вируса в компьютер, вирус имеет свойство прописываться в автозагрузку, а далее в реестр. Для малоопытных пользователей, эти слова мало о чем говорят. Вирус – это программное обеспечение, которое наносит вред компьютеру, так же это могут быть скрипты или зараженные архивы и pdf файлы. В момент попадания вирус начинает самораспространяться, при этом риску заражения в основном подвергаются exe и bat файлы, а так же архивы zip и rar.

На что стоит обратить внимание, если вы подозреваете или просканировали компьютер антивирусными утилитами, но проблема осталась, прежде всего смотрим автозагрузку. Для этого нужно ввести следующие команды в командную строку:1. Открываем: Пуск далее жмем выполнить или в строке поиска «msconfig.exe»

Открываем: Пуск далее жмем выполнить или в строке поиска «msconfig.exe»

Открывается окно: «Конфигурация системы» , нажимаем на вкладку «Автозагрузка», и смотрим что у нас там стоит в автозапуске

Прежде всего обращаем внимание на названия программ, а так же на название файла и пути его нахождения. Обычно вирусами являются файлы с нечитаемым названиями, либо файлы названия которых состоят из цифр допустим «004284.exe» «73294.exe». 2

Снимаем галочки с данных видов программ, жмем кнопку «Применить», далее «Ок»

2. Снимаем галочки с данных видов программ, жмем кнопку «Применить», далее «Ок».

Следующее действие это редактирование реестра. Почему и зачем нам это нужно сделать. При настройке автозагрузки, через конфигурацию системы, не всегда с автозагрузки убирается то что нам не нужно.

1. Открываем меню «Пуск», ищем строку поиска либо вкладка «Выполнить», вводим команду «regedit».Открывается окно редактора реестра.

2. Первым делом проверяемm ветку:

Ищем в списке запись «Shell» (XP) В Windows7 данного раздела нет. Смотрим: значение параметра, по умолчанию должно быть «Explorer.exe», если есть еще что то удаляем.

3. Далее смотрим запись: «Usernit» (Присутствует в любой версии Windows). В значении данной записи должно быть «C:Windowssystem32userinit.exe», либо другая буква системного раздела, если у вас Windows не установлена на диск C. Все что есть кроме этой записи – удаляем.

Следующим этапом будет редактирование автозагрузки раздела «Run».

1. Открываем ветку:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun (данный раздел применителен к Windows 7)

В принципе в это ветке можно все удалить, кроме антивирусного программного обеспечения и так же необходимого для вашей работы софта (skype, утилиты для принтера, сканера).

2. Смотрим вторую ветку:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun Тут делаем то же самое что и в первом варианте.

Обычно этими действиями мы очищаем автозагрузку. Далее следует проверить фалй «hosts». Для этого открываем «Мой компьютер» и ищем:

1. C:WindowsSystem32driversetc В этом разделе находится файл hosts. Скачиваем стандартный и заменяем файлом в этот раздел.

2. Перегружаемся, в принципе на этом этап чистки реестра в ручную завершен.

Факты о вирусах

Факт 1: Вирус — это программное обеспечение

Вирус — это особый тип программного обеспечения, который может внедряться в компьютер и повреждать файлы, процессы и настройки. В отличие от других видов программного обеспечения, вирусы могут передаваться по сети и заражать другие компьютеры.

Факт 2: Вирусы могут иметь различные типы действий

Вирусы могут выполнять разнообразные действия, включая разрушение файлов, воровство персональных данных, шпионаж, отслеживание нажатий клавиш и т.д. Некоторые вирусы могут также захватывать контроль над системой и использовать ее для атак на другие компьютеры.

Факт 3: Вирусы могут быть преднамеренно созданы

Существуют люди, которые специально разрабатывают вирусы с целью причинить вред другим пользователям. Эти люди могут использовать вирусы для различных целей, включая вымогательство, шантаж и кражу конфиденциальных данных.

Факт 4: Антивирусное ПО не всегда может обнаружить вирусы

Несмотря на то, что большинство антивирусных программ могут обнаружить и удалить вирусы, некоторые новые вирусы могут быть обнаружены только после обновления ПО. Кроме того, некоторые вирусы могут быть разработаны против соответствующего антивирусного ПО.

Способы защиты от вирусов

Одним из основных последствий деятельности вирусов является потеря или порча информации. Поэтому для обеспечения устойчивой и надежной работы необходимо (или, по крайней мере желательно) всегда иметь чистые, не зараженные (эталонные) копии используемой информации и программного обеспечения.

К общим средствам относятся:

- резервное копирование информации (создание копий файлов и системных областей дисков);

- разграничение доступа к информации (предотвращение несанкционированного использования информации).

К программным средствам относятся различные антивирусные программы, которые являются наиболее эффективными в борьбе с компьютерными вирусами. Однако не существует антивирусов, гарантирующих стопроцентную защиту от вирусов, поскольку на любой алгоритм антивируса всегда можно предложить контр-алгоритм вируса, невидимого для этого антивируса. Невозможность существования абсолютного антивируса была доказана математически на основе теории конечных автоматов, автор доказательства — Фред Коэн.

Использование специальных антивирусных средств в большинстве случаев позволяет не только выявить вирусное вторжение, но и оперативно обезвредить обнаруженные вирусы и восстановить испорченную информацию.

Антивирусные программы — это утилиты, позволяющие выявить вирусы, вылечить, или ликвидировать зараженные файлы и диски, обнаруживать и предотвращать подозрительные (характерные для вирусов действия).

Существует очень много классификаций антивирусных программ. Рассмотрим одну из них.

Классификация антивирусных программ

| Тип антивирусной программы | Принцип действия |

| Детекторы | Обнаруживают файлы, зараженные одним из известных вирусов |

| Врачи (фаги) | «Лечат» зараженные программы или диски, Извлекают из зараженных программ код вируса, то есть восстанавливают программу в том состоянии в котором она была до заражения вирусом |

| Ревизоры | Сначала запоминают сведения о состоянии программ и системных областей дисков, а затем а затем сравнивают их состояние с исходным. При обнаружении несоответствия сообщают о нем. |

| Фильтры | Загружаются резидентно в оперативной памяти, перехватывают те обращения к системе, которые используются вирусами для размножения и нанесения вреда, и сообщают о них. Можно разрешить или запретить выполнение данной операции. |

Среди популярных и эффективных антивирусных программных систем можно выделить:

- Антивирус Касперского — AntiViral Toolkit Pro (AVP) (http://www.avp.ru)

- Avast (http://www.avast.ru)

- DoctorWeb (http://www.drweb.ru)

- NOD 32 http://www.esetnod32.ru;

- Norton AntiVirus;

- Symantec AntiVirus и др.

Более надежную защиту дают те антивирусные программы, версии которых постоянно обновляются.

Сложно ли создать компьютерный вирус

В среде хакеров бытует мнение о том, что для создания

компьютерного вируса необходимо обладать какими-то необыкновенными

способностями и талантами. Возможно, что создание «с нуля» шифрующегося

полиморфного вируса и в самом деле доступно не каждому, однако и для этого не

надо быть гением. Подавляющее большинство вирусов пишут посредственные

программисты, которые, по всей видимости, не могут найти себе более достойное

занятие. Современные антивирусные программы без особого труда расправляются с

их «шедеврами».

Более того, можно создавать вирусы, не вникая в детали их

внутреннего устройства и даже без программирования. Существуют десятки

специальных программ, представляющих собой ни что иное, как настоящие

лаборатории компьютерных вирусов!

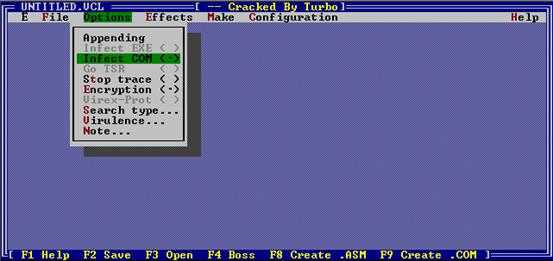

Обладая дружественным (если это слово здесь уместно)

пользовательским интерфейсом (рис. 3), такие программы позволяют злоумышленнику

при помощи меню, списков и галочек задать все атрибуты создаваемого

вируса — его тип, способ распространения и маскировки, а также вредоносное

воздействие. Далее программа автоматически генерирует зараженный файл, готовый

к распространению!

Рис. 3. Генератор

вирусов Virus Creation

Laboratory

В результате каждый день появляется значительное количество

новых вирусов, некоторые из которых могут представлять собой серьезную опасность.

Надо, однако, заметить, что даже простейшие вирусы, написанные дилетантами или

созданные автоматическими генераторами вирусов, могут вызвать потерю данных и

доставить много других неприятностей. Поэтому никогда не стоит пренебрегать

средствами защиты от компьютерных вирусов.

Что такое Web Companion от Lavasoft?

Web Companion от Lavasoft – это приложение, которое обычно автоматически устанавливается вместе с антивирусным ПО Adaware. Единственный способ предотвратить это – вручную отказаться от установки во время установки.

Приложение разработано как расширение для браузера, которое защитит вас от вредоносных веб-сайтов и одновременно защитит вашу конфиденциальность.

Web Companion – это хорошо или плохо?

Многие обеспокоены тем, что Lavasoft Web Companion – это вирус, но это не так. Однако пользователи сообщают, что Web Companion изменит вашу поисковую систему по умолчанию в браузере, что может вызывать беспокойство.

Хотя это программное обеспечение не является вирусом, оно все же приносит больше вреда, чем пользы, поэтому рекомендуется удалить его. В следующем разделе мы покажем вам, как выполнить полное удаление Lavasoft Web Companion.

Как мне избавиться от Web Companion?

- Откройте приложение «Настройки» и перейдите в раздел «Приложения ».

- Теперь выберите Web Companion и нажмите Удалить.

- Следуйте инструкциям на экране, чтобы удалить программное обеспечение.

В случае, если Lavasoft Web Companion не удаляется обычным способом, рекомендуется использовать программу удаления, такую как IOBit Uninstaller.

Программное обеспечение может выполнить полное удаление каждого приложения, и оно удалит все файлы и записи реестра, связанные с этим программным обеспечением. Таким образом вы убедитесь, что не осталось файлов, которые могут вызвать дополнительные проблемы.

Приложение простое в использовании, работает как с обычными, так и с универсальными приложениями. Программное обеспечение будет автоматически отслеживать изменения в системе и автоматически сканировать вашу систему на наличие любых оставшихся файлов.

IOBit Uninstaller прост в использовании и идеально подходит для удаления нежелательных программ, и это лучший вариант и самый простой вариант удаления Lavasoft Web Companion.

Другие замечательные функции:

- Возможность с легкостью удалять ненужные приложения

- Может удалять устойчивые программы

- Удалит программы полностью

- Возможность автоматического поиска оставшихся файлов

- Может использоваться для удаления универсальных приложений

Lavasoft Web Companion считается нежелательным приложением, но, надеюсь, вам удалось удалить его со своего компьютера с помощью методов, упомянутых в этом руководстве.

Источник записи: windowsreport.com

Маскировка под вирус

Попробуем взглянуть на маскировку и защиту, которую используют вирусы против нас обычные пользователи и антивирусные программы.

Маскировка — самый важный и быстрый способ совершить зло, прежде чем его обнаружат. Чернобыльский вирус, например, полностью стирает BIOS (программа запуска, которая находится в микросхеме ПЗУ и обеспечивает работу компьютера). После этого компьютер вообще ничего не сможет отобразить. Однако его функции можно легко заблокировать, если в компьютере установлен переключатель, запрещающий запись в область ПЗУ. По этой причине он был не только первым, но и, думаю, последним представителем аппаратных вирусов.

Регенерирующие вирусы делят свое тело на несколько частей и хранят его в разных местах на жестком диске. Эти части могут найти друг друга и соединяться вместе для регенерации организма вируса. Антивирус обнаруживает и убивает только тело вируса, но части тела вируса не хранятся в антивирусной базе данных, так как они были изменены. Целевое низкоуровневое форматирование жесткого диска помогает избавиться от таких вирусов. Для заблаговременной защиты информации необходимо принять соответствующие меры.

Хитрые вирусы скрывают не только от нас, но и от антивирусных программ. Эти «хамелеоны» модифицируются самыми сложными и хитрыми операциями, применяя как текущие данные (время создания файла), так и почти половину всего набора команд процессора. В какой-то момент, конечно, следуя хитроумному алгоритму, они превращаются в подлый вирус и начинают портить наш компьютер. Это самый сложный тип вируса для обнаружения, но некоторые антивирусные программы, такие как Dr.Weber, способны обнаружить и обезвредить даже такие вирусы путем проведения так называемого эвристического анализа.

«Невидимые» вирусы используют так называемый метод «Стелт», чтобы предотвратить их обнаружение. Это вирус, который находится в памяти; он перехватывает вызовы DOS (и, следовательно, прикладных программ) к зараженным файлам и областям диска и генерирует их в исходном (незараженном) состоянии. Конечно, этот эффект виден только на зараженном компьютере; на чистом компьютере изменения в файлах и областях диска могут быть легко обнаружены. Однако некоторые антивирусные программы могут обнаруживать вирусы, которые «невидимы» даже на зараженных компьютерах.

Рандоновый червь появился в марте 2003 года, распространяясь по IRC-каналам и локальным сетевым ресурсам и заражая компьютеры под управлением Windows2000 и Windows XP. Для проникновения на компьютер он подключается к локальной сети или IRC-серверу, сканирует пользователей на нем, подключается к ним через порт 445 и пытается выбрать пароль из встроенного списка наиболее часто употребляемых фраз. В случае успешной компрометации системы Random посылает троянца «Apher», который, в свою очередь, загружает остальные компоненты червя с удаленного сайта. После этого «Random» устанавливает свои компоненты в системный каталог Windows и регистрирует его главный файл. Для сокрытия своего присутствия в памяти она использует специальную утилиту «HideWindows», которая также является компонентом червя. Это делает его невидимым для пользователя, так что активный процесс «Randon» может быть обнаружен только в Windows Task Manager. Его побочным эффектом является генерация большого количества избыточного трафика на зараженной машине и переполнение IRC-каналов.

Лаборатория Касперского», ведущий разработчик антивирусного программного обеспечения, представляет обзор вирусной активности в марте 2003 года.

Таблица 2. Двадцатка наиболее распространенных вредоносных программ

| Название | Доля в общем числе вирусных инцидентов (%) |

| 1. I-Worm.Klez | 37,60% |

| 2. I-Worm.Sobig | 10,75% |

| 3. I-Worm.Lentin | 9,03% |

| 4. I-Worm.Avron | 3,30% |

| 5. Macro.Word97.Thus | 2,62% |

| 6. I-Worm.Tanatos | 1,38% |

| 7. Macro. Word97.Marker | 1,21% |

| 8. Worm.Win32.Opasoft | 1,13% |

| 9. I-Worm.Hybris | 1,04% |

| 10. Win95.CIH | 0,69% |

| 11. Worm.Win32.Randon | 0,58% |

| 12. VBS.Redlof | 0,57% |

| 13. Backdoor.Death | 0,51% |

| 14. Win95.Spaces | 0,51% |

| 15. I-Worm.Roron | 0,49% |

| 16.Trojan.PSW.Gip | 0,49% |

| 17. Backdoor.NetDevil | 0,48% |

| 18. Win32.HLLP.Hantaner | 0,45% |

| 19. TrojanDropper.Win32.Delf | 0,42% |

| 20. TrojanDropper.Win32.Yabinder | 0,41% |

| Другие вредоносные программы* | 26,33% |

*не вошедшие в 20 наиболее распространенных